许多人使用虚拟专用网络(VPN)来掩盖身份、加密通信、或从不同地点浏览网络。如果您的真实信息通过安全漏洞泄露,所有这些都会土崩瓦解,这种情况经常会发生。让我们来看看VPN泄露是如何暴露您的信息,以及如何修复这些漏洞。

VPN泄露是如何发生的?

VPN的基本原理非常简单。在您的电脑、设备或路由器上安装一个软件包(或使用其内置的VPN软件)。该软件会捕获您的所有网络流量,并通过加密隧道将其重定向到一个远程出口端。对外界来说,您的所有流量似乎都来自该远程端,而不是您的真实位置。这对保护隐私非常有利(如果你想确保在你的设备和出口服务器之间没有人能看到你在做什么),对虚拟地域跳跃非常有利(比如在中国观看美国的流媒体服务),而且这也是一种掩盖您在线身份的最佳方式。

然而,计算机安全和隐私永远就像一场猫和老鼠的游戏。没有一个系统是完美的,随着时间的推移,漏洞被发现,可能会损害您的安全-VPN系统也不例外。以下是VPN可能泄露个人信息的三种主要方式。

有缺陷的协议和漏洞

2014年,广为人知的Heartbleed漏洞被证明会泄露VPN用户的身份。2015年初,一个网络浏览器漏洞被发现,该漏洞允许第三方向网络浏览器发出请求,将暴露用户的真实IP地址。

这个漏洞是WebRTC通信协议的一部分,至今仍未完全修补。即时连接了VPN,当您连接网站时,仍有可能通过您的浏览器获得真实的IP地址。2015年底,一个不太常见的漏洞被发现,同一VPN服务的用户可以探测到其他用户的真实地址。

这类漏洞是最糟糕的地方在于,它们无法预测,VPN公司无法即时打补丁。因此您需要成为一个知情的消费者,以确保VPN供应商能适当地处理此类威胁。一旦发现漏洞,您可以采取措施保护自己(下文会着重解释)。

DNS泄露

DNS泄漏是指一个安全漏洞,尽管大部分VPN服务商声称可以隐藏它,但该漏洞仍可以将我们连接的真实IP地址显示给网站。 该漏洞由旧金山的开发人员Daniel Roesler首次记录。

DNS泄露的问题总是存在于我们身边(这可能是由于操作系统默认配置不当、用户错误或VPN供应商错误造成的)。DNS服务器负责将那些对人类友好的地址(如www.facebook.com)解析为机器友好的地址(如173.252.89.132)。如果您的电脑使用的DNS服务器与你的VPN的位置不同,它就会泄露你的信息。

DNS泄漏不像IP泄漏那么糟糕,但它们仍然可以泄露你的位置。例如,如果你的DNS泄漏显示你的DNS服务器属于一个小的ISP(互联网供应商),那么就会大大缩小范围,并能迅速对您进行地理定位。

任何系统都可能受到DNS泄露的影响,但由于操作系统处理DNS请求和解析的方式,Windows历来是最容易遭受攻击的系统。事实上,Windows 10的DNS处理依然十分糟糕。

IPv6泄露

最后是IPv6协议也有可能会导致泄漏,从而泄露您的位置,并有机会让第三方跟踪您在互联网上的举动。如果您不熟悉IPv6,请看我们关于IP地址的解释-它基本上是下一代的IP地址,也是解决随着人口(和他们的互联网连接产品)数量激增而导致的世界IP地址耗尽的问题。

虽然IPv6对解决这个问题很有帮助,但对于担心隐私的人来说,它目前还不完美。

简单地理解就是:一些VPN供应商只处理IPv4请求,而忽略了IPv6请求。如果您的特定网络配置和ISP升级到支持IPv6,但您的VPN不处理IPv6请求,您会发现自己处于这样一种情况:第三方可以提出IPv6请求,从而暴露您的真实身份(因为不会处理IPv6的VPN只是简单地将请求传递给您的本地网络/计算机,后者则会诚实地回答请求)。

目前,IPv6泄漏还并不普遍。因为全球还没有大范围采用IPv6,以至于在大多数情况下,您的ISP还没支持该协议实际上是在保护您免受该问题的影响。尽管如此,您还是应该意识到潜在的问题并主动防范。

如何检测泄漏?

相关阅读:代理服务器和VPN有何区别?

当您使用VPN进行连接时,应时刻保持警惕,并经常测试自己的连接是否有泄露的情况。

放心,我们将在下面的介绍引导您如何完成测试,并修复漏洞。

检查漏洞十分简单,网上有许多在线工具可以帮助您识别。

但如果需要修复这些漏洞,则稍微有点棘手。

注意:虽然你可以使用这些泄漏测试来检查你的代理网络浏览器是否泄漏信息,但代理与VPN完全不同,不应该被视为安全的隐私工具。

步骤1:查找您的本地IP

首先,确定您本地互联网连接的实际IP地址是什么。

如果您使用的是家里的连接,这将是您的互联网服务提供商(ISP)提供给您的IP地址。如果是在机场或酒店使用Wi-Fi,这将是他们的ISP的IP地址。无论如何,我们需要弄清楚从你目前的位置直连到互联网时是什么IP。

您可以通过暂时禁用你的VPN来找到你的真实IP地址。或者,您可以在同一网络上用一个没有连接到VPN的设备。然后,只需访问一个网站,如WhatIsMyIP.com,即可看到您的公共IP地址。

记下这个地址,因为在我们使用VPN的测试过程中,这是您不希望看到的地址。

步骤2:运行基础的泄漏测试

接下来,断开您的VPN,在您的机器上运行以下泄漏测试。这是需要首先得到我们设备的基础数据。

我们可以使用IPLeak.net进行检测,它可以同时检测您的IP地址、你的IP地址是否通过WebRTC泄漏,以及您的连接使用什么DNS服务器。

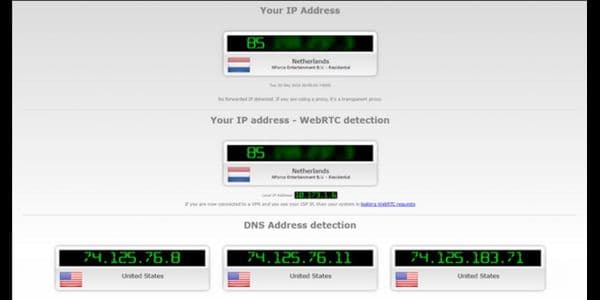

在上面的截图中,我们的IP地址和我们的WebRTC泄露的地址是相同的(打马赛克的部分)。

根据我们在第一步的检测结果可以看出,两者都是我们本地ISP提供的IP地址。

此外,底部的 “DNS地址检测 “中的所有DNS条目都与我们机器上的DNS设置相匹配(我们的电脑设置为连接到谷歌的DNS服务器)。因此,对于我们初始的泄漏测试,一切都会检查出来,因为我们没有连接到VPN。

作为最后的测试,您也可以通过IPv6Leak.com检查你的机器是否在泄露IPv6地址。正如我们前面提到的,虽然目前这还不是常见问题,但掌握主动总是没有坏处的。

至此,是时候打开VPN并进行进一步测试了。

步骤3:连接VPN并再次进行泄露测试

现在是时候连接您的VPN了。

一旦连接好,再次进行泄漏测试了。这一次,我们应该(希望)看到完全不同的结果。如果一切顺利,我们将有一个新的IP地址,没有WebRTC泄漏,和一个新的DNS列表。同样,我们将使用IPLeak.net。

在上面的截图中,您可以看到我们的VPN已经是激活状态(因为我们的IP地址显示我们是荷兰而不是美国连接的),而且我们检测到的IP地址和WebRTC地址都是一样的(这意味着我们没有通过WebRTC的漏洞泄露我们的真实IP地址)。

然而,底部的DNS结果显示的地址和以前一样,来自美国-这意味着我们的VPN正在泄露我们的DNS地址。

从隐私的角度来看,这并不奇怪,因为我们使用的是谷歌的DNS服务器,而不是我们ISP的DNS服务器。但它仍然可以识别出我们来自美国,而且它仍然表明我们的VPN正在泄露DNS请求,这不是好事。

注意:如果你的IP地址根本没有变化,那么它可能不是 “泄漏”。相反,要么是你的VPN配置不正确,根本没有连接;要么是你的VPN供应商完全放弃了,你需要联系他们的支持热线寻求帮助,或找到一个新的VPN供应商。

另外,如果你在上一节中进行了IPv6测试,发现你的连接对IPv6请求有反应,你现在也应该再次重新进行IPv6测试,看看你的VPN是如何处理这些请求的。

那么,如果你检测到泄漏会怎样?让我们来谈谈如何处理它们。

如何阻止泄露?

虽然我们不可能预测和预防每一个可能出现的安全漏洞,但我们可以很容易地预防WebRTC漏洞、DNS泄露和其他问题。以下是如何保护自己的方法:

使用信誉良好的VPN服务商

相关阅读:5大因素决定VPN是否值得信赖

首先,你应该使用一个有信誉的VPN供应商,让其用户了解安全领域正在发生的事情(他们会研究并解决,所以您不必花费时间精力研究),并根据这些信息主动堵塞漏洞,同时在您需要做出改变时通知您)。为此,我们强烈推荐ExpressVPN-一个顶级的VPN供应商,它一直是我们VPN排行及推荐的第一名,而且我们也一直在使用。

在我们VPN服务商是否值得信赖的文章里,就有提及一个快速有效的办法,就是检查VPN服务商的过往记录,看看您的VPN供应商是否有长期良好的口碑?用他们的名字和 “WebRTC”、”泄漏”、”IPv6泄漏 “等关键词进行搜索。如果您的服务商没有公开的博客文章或支持文件来讨论这些问题,那么您可能不会使用该VPN供应商,因为他们没有解决此类问题和告知他们的用户。

禁用WebRTC请求

如果您使用Chrome、Firefox或Opera作为你的网络浏览器,你可以禁用WebRTC请求,以关闭WebRTC泄漏。Chrome用户可以下载并安装ScriptSafe。它能阻止WebRTC请求,且可以阻止恶意的JavaScript、Java和Flash文件。

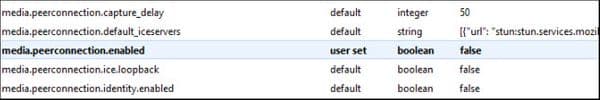

Opera用户只需稍作调整,就可以安装Chrome扩展,并使用同样的扩展来保护他们的浏览器。火狐用户可以从about:config菜单中禁用WebRTC功能。只要在火狐地址栏中输入about:config,点击 “I’ll be careful”按钮,然后向下滚动,直到看到media.peerconnection.enabled条目。双击该条目,将其切换为 “false”。

以上步骤完成后,清除您的网络浏览器缓存并重启即可。

封堵DNS和IPv6漏洞

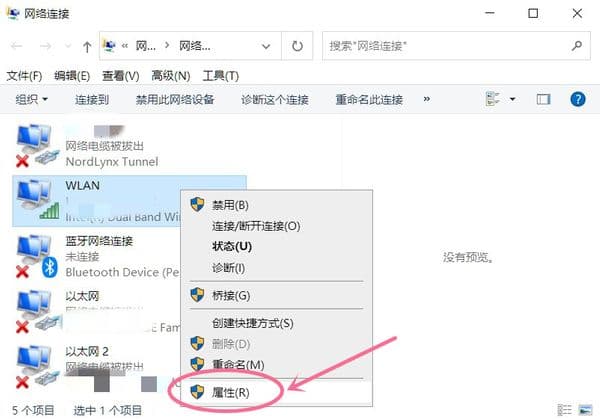

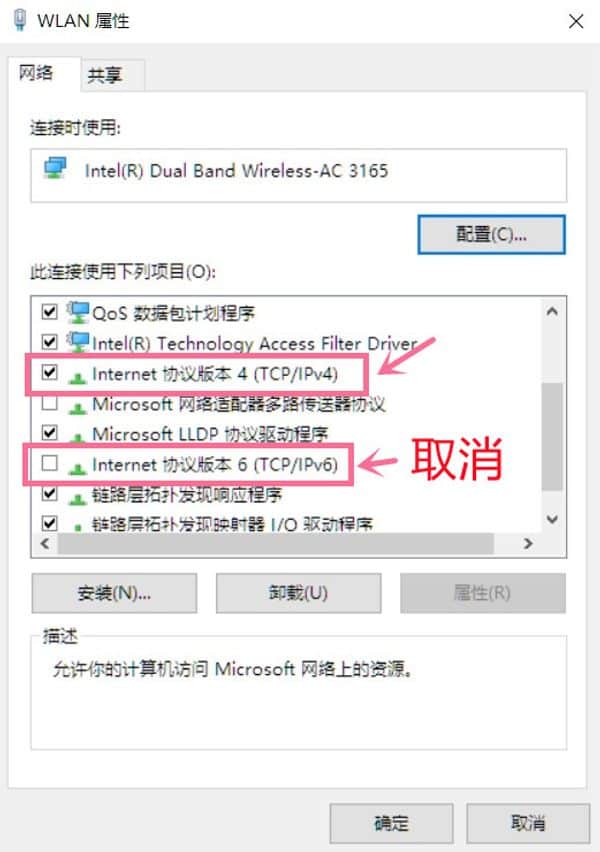

如果您的VPN服务商不像ExpressVPN那样提供自家的DNS服务器,那么您需要手动设置DNS服务商并禁用IPv6。

我们将以Windows 10为例作为演示,这不但Windows是目前使用最为广泛的操作系统,也因为它以众多漏洞而出名。

在Windows 7或更低版本中,Windows只会简单地使用您指定的DNS,或者在没有指定的情况下,使用路由器或ISP指定的DNS服务器。

从Windows 8开始,Microsoft引入了“智能多宿主名称解析”(Smart Multi-Homed Name Resolution)的新功能,这项功能设计的初衷是当主DNS缓慢或无响应时,加快DNS的解析速度,但对于VPN用户来说,有可能会导致DNS泄露,因为Windows会指向VPN分配的DNS之外的DNS服务器。

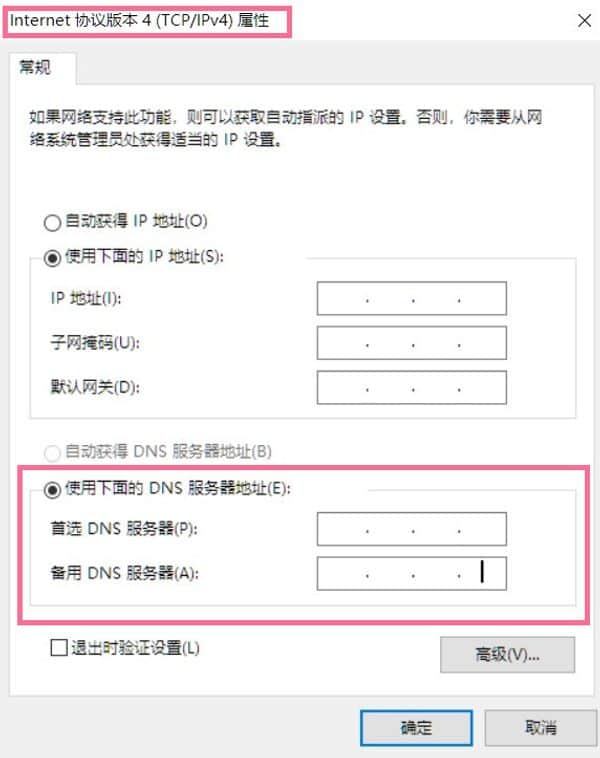

在Windows 8、8.1和10(包括家庭版和专业版)中,解决此问题最简单的方法是手动设置DNS服务器。

在首选和备用DNS服务器框中填入您希望使用的DNS服务器。

最好的情况是您使用的VPN服务商自家的DNS服务器,如果您的VPN服务商没有DNS服务器,您可以使用全球公认信誉好的公共DNS服务器,如下表DNS服务器:

- 国内:114.114.114.114,223.5.5.5,119.29.29.29

- 国外:8.8.8.8,8.8.4.4

重复以上步骤,为需要使用VPN的所有适配器都指定DNS地址,以确保Windows不会使用错误的DNS地址。

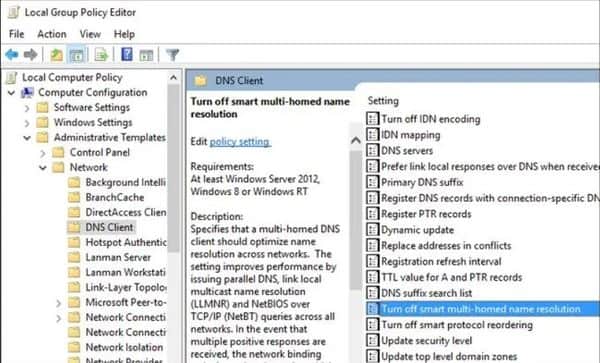

Windows 10 专业版用户还可以通过组策略编辑器禁用整个智能多宿主名称解析功能,但我们建议也执行上述步骤(如果将来的更新再次启用该功能,您的计算机依然会泄漏 DNS 数据)。

按 Windows+R 调出运行对话框,输入“gpedit.msc”以启动本地组策略编辑器,如下图所示:

双击该条目并选择“启用”,激活关闭该功能的策略。

友情提示:我们始终建议您手动添加DNS服务器地址,这样即使系统升级或打补丁时,导致策略更改失效,我们的计算机依然能受到保护。

至此,我们重新进行泄露测试,将会发现我们的IP地址、WebRTC泄漏测试、和我们的DNS地址都会属于同一节点。

如果您需要具有DNS泄露保护的VPN,可使用5BestOnes的VPN排行及推荐里排名第一的ExpressVPN。

品质优秀

希望这篇如何检查VPN是否泄露您的信息的文章可以帮助到您。如有任何问题,欢迎在下方评论区告知,我们很乐意帮助您。

必读文章:

👉 VPN翻墙软件及科学上网攻略

👉 VPN排行及推荐(VPN最新情况将更新在此页面)

👉 VPN翻墙回国-海外华人留学生轻松解锁BiliBili等区域限制

👉 购物消费绑卡的正确姿势

👉 虚拟信用卡推荐-申请Visa/Mastercard虚拟卡

👉 如何选择最好的中国VPN服务

👉 翻墙后必装App